Nota aos nossos clientes e parceiros no Oriente Médio

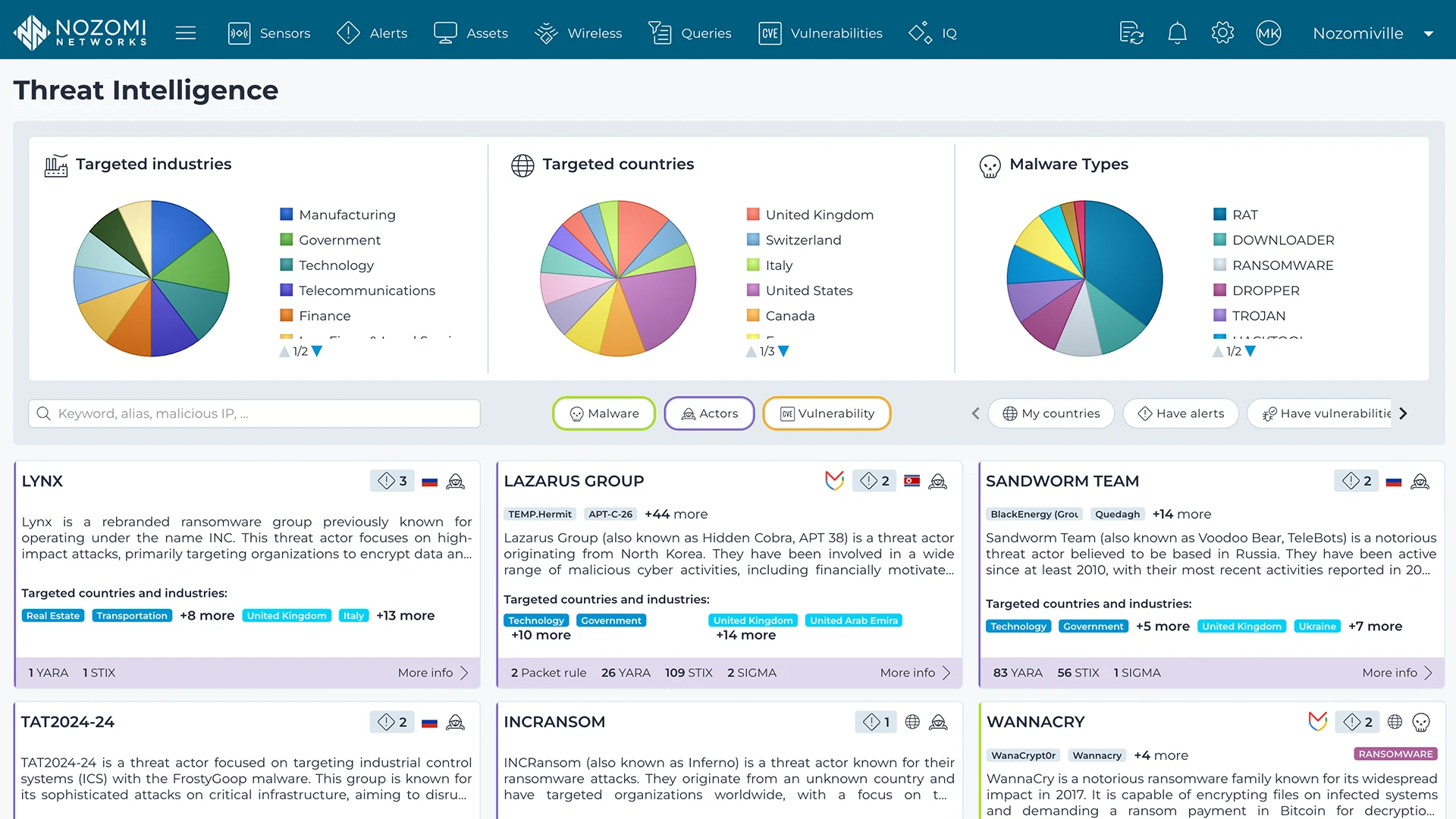

Mais informaçõesThreat Intelligence Nozomi Threat Intelligence fornece informações contínuas sobre as técnicas de ataque exclusivas e vulnerabilidades específicas dos IoT e dispositivos OT IoT . Informações detalhadas sobre ameaças na forma de regras Yara, pacotes e Sigma; STIX e indicadores de vulnerabilidade; e definições de ameaças são enviadas para o Guardian , Arc e para o Vantage , para que você possa detectar e responder mais rapidamente.

A equipe Nozomi Networks analisa informações sobre ameaças e vulnerabilidades provenientes de mais de uma dúzia de fontes de dados públicas e privadas, bem como telemetria anônima de toda a nossa base de clientes.

threat intelligence OT IoT continuamente atualizadathreat intelligence intimamente integrada à plataforma para enriquecer os dados de ativos e rede e permitir uma melhor detecção de anomalias, comportamentos maliciosos e ameaças.

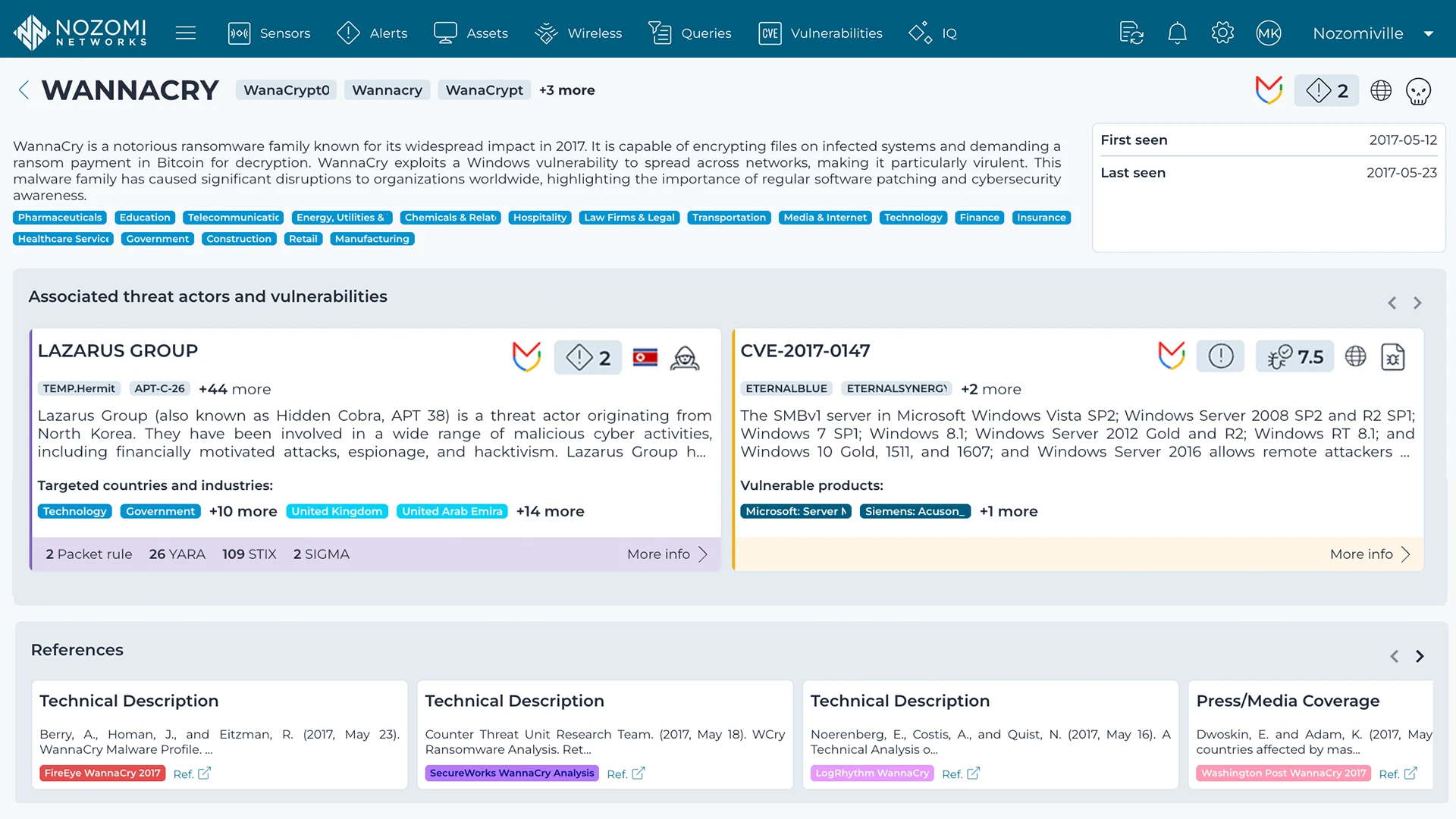

Threat intelligence sintetizadas em cartões de ameaças repletos de informações disponíveis no Vantage, com detalhes sobre os autores das ameaças e exploits associados, malware, vulnerabilidades e TTPs do MITRE ATT&CK®, com sugestões de mitigação e links para referências externas.

Diferente da threat intelligence centrada em TI da Mandiant, o Nozomi Expansion Pack, desenvolvido pela Mandiant, integra IOCs e TTPs relevantes da Mandiant em nosso feed de inteligência e cartões de ameaças, incluindo ameaças de TI que podem se mover para OT.